안랩, 유명 SNS·빅테크 관리자 사칭 피싱 공격 다수 발견

공식 홈페이지·관리자 주소 확인, 2단계 인증 기능 활용해야

|

출고일자 2023. 08. 15

|

|

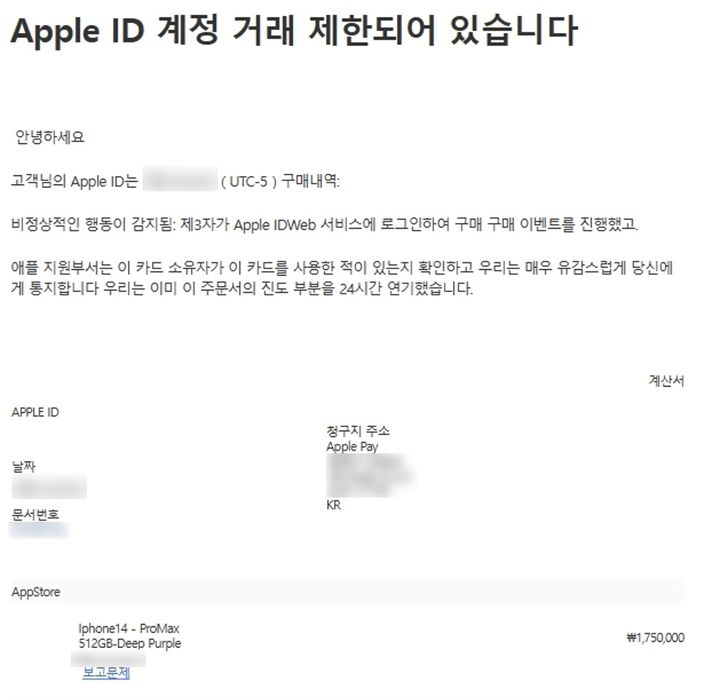

| 애플 지원팀 사칭 피싱 메일(사진=안랩 제공) *재판매 및 DB 금지 |

[서울=뉴시스]송혜리 기자 = 안랩은 페이스북, 애플 등 유명 소셜미디어 서비스 제공기업·글로벌 빅테크 기업을 사칭해 계정을 탈취하려는 피싱 공격을 다수 발견했다며 사용자의 각별한 주의를 당부했다.

우선, 안랩은 페이스북 기업용 계정을 탈취하려는 시도를 발견했다고 밝혔다. 공격자는 페이스북 운영사인 메타 관리자로 위장한 페이스북 계정을 만들고 ‘페이스북 커뮤니티 정책 및 지침을 위반한 계정 정지 안내’란 내용의 게시글을 올렸다.

게시글에는 “계정 정지를 막으려면 24시간 이내에 특정 URL에 접속해 계정의 소유자임을 증명하라”는 내용을 담아 악성 URL 접속을 유도했다. 특히, 공격자는 기업이 운영 중인 다수의 페이지를 태그했기 때문에 해당 게시물에 태그된 기업 소셜미디어 계정에 알림이 뜨게 된다. 이로 인해 기업 페이지 관리자들은 실제로 메타 공식 관리자로부터 경고 알림을 받은 것으로 속기 쉽다.

안랩은 애플지원팀을 사칭해 계정 정보 탈취를 시도하는 사례도 꾸준히 발견되고 있다고 설명했다. 공격자는 메일 발신자명을 ‘AppleSupport Team’으로 써서 정상 메일인 것처럼 위장했다. 그러나 주소를 자세히 보면 주소의 도메인 부분이 애플 공식 도메인인 ‘애플 닷컴(apple.com)’이 아닌 다른 도메인을 사용하고 있다.

메일에는 “누군가가 사용자의 애플 계정으로 결제했으니, 본인이 구매한 것이 아니라면 지원 부서에 문의하라”며 ‘애플 지원 액세스’ 링크를 삽입했다. 사용자가 무심코 해당 아이콘을 누르면 애플의 공식 웹사이트처럼 교묘하게 위장한 계정탈취 목적의 피싱 사이트로 접속된다.

안랩이 공개한 이번 사례들은 모두 사용자가 URL로 접속한 페이지에서 계정정보를 입력하면 공격자에게 유출되는 방식이다. 공격자는 탈취한 계정 정보를 활용해 2차 공격을 진행할 수 있어, 사용자의 각별한 주의가 필요하다.

◆공식사이트 주소인지 확인 또 확인…”생활 속 보안 수칙 준수해야”

안랩은 유명 서비스나 기업을 사칭한 피싱 공격으로 인한 피해를 예방할 수 있는 보안수칙으로 ▲공식 사이트·이메일 주소와 비교 확인 ▲2단계 인증 기능 활용 ▲계정별 다른 비밀번호 설정 및 관리 등을 제시했다.

사용자는 수신한 메일 주소가 서비스를 제공하는 기업의 공식 이메일 주소와 일치하는지 확인해야 한다. 또 메일이나 메시지 등으로 받은 URL에는 기본적으로 접속을 자제하는 것이 좋다. 반드시 접속해야 한다면 로고, 아이콘 등으로만 판단하지 말고 실제 서비스의 정식 웹사이트 주소가 맞는지 비교해봐야 한다.

‘2단계 인증(Two-Step Verification)’은 아이디, 비밀번호 등으로 로그인을 시도하더라도 문자메시지 인증번호나 OTP 번호 등으로 다시 한번 신원을 확인하는 기능이다. 공격자가 탈취한 아이디, 비밀번호 등으로 1차 로그인을 시도하더라도 2차 확인 과정이 있기 때문에 피해를 예방할 수 있다.

하나의 계정이 탈취당했을 경우를 대비해 계정 별로 다른 비밀번호를 사용해야 한다. 또 패스워드를 일정한 주기마다 바꿔준다면 공격자가 계정 정보를 악용할 가능성을 더욱 줄일 수 있다.

◎공감언론 뉴시스 chewoo@newsis.com